שורה של מתקפות סייבר על חברות וארגונים ישראלים מעוררת חשש כי מדובר במתקפה איראנית נרחבת על ישראל. ככל הידוע כעת, מדובר בקרוב לעשרה ארגונים שנפגעו מהמתקפה. מערך הסייבר פירסם התרעה מפני המתקפה ומומחים מעריכים כי מדובר בגל ראשון, קטן יחסית, שילך ויגבר לקראת "יום ירושלים" האיראני שבו מתוכננות מתקפות כנגד ישראל.

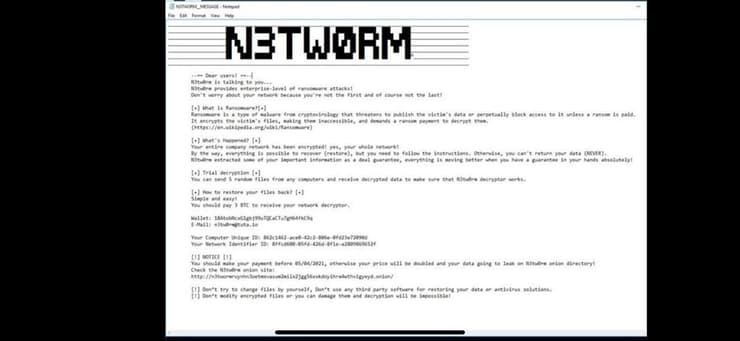

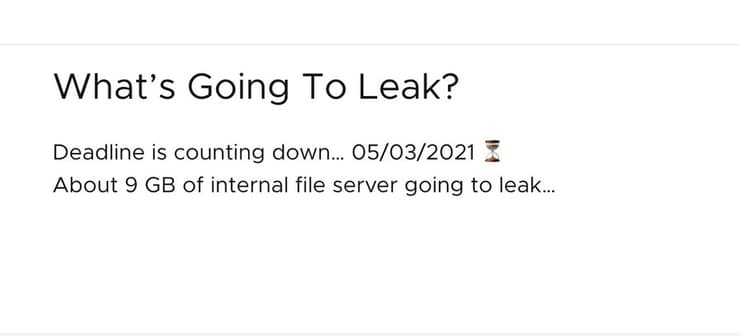

מאחורי המתקפות הנוכחיות עומדת קבוצת פשיעת סייבר בשם N3tw0rm ("תולעת רשת"). הקבוצה פרסמה אתמול הודעה בדארקנט, ובה היא טוענת כי הצליחה לחדור למחשבי חברת הלוגיסטיקה הישראלית וריטס ולהוציא מידע בהיקף רב. הקבוצה מאיימת כי אם עד 3 במאי לא ישולם לה סכום הכופר שדרשה, היא תחשוף את מלוא המידע שהצליחה לגנוב, בנפח כולל של 9 גיגה בייט. סכום הכופר הנדרש לא פורסם בהודעה.

מתקפה נוספת נערכה על ארגון חברתי גדול. לדברי מנהל הארגון, ההתקפה התגלתה לאחר שנצפתה עלייה בהיקף עיבוד הנתונים ובתעבורת הרשת. מערכות ההגנה של הארגון הגיבו בזמן מבלי שהיתה זליגת המידע והאירוע נעצר. הוא לא ידע לשייך את המתקפה לגורמים איראנים דווקא.

לפי ההערכות, קבוצת N3tw0rm היא אותה קבוצה איראנית, שפעלה לפני כן תחת השם Pay2Key והצליחה לחדור לשורה של ארגונים וחברות, בהם התעשייה האווירית, אינטל ועוד. בחודשים אוקטובר-דצמבר 2020 ספגו עשרות חברות ישראליות מתקפות סייבר, כשהתוקפים זוהו במרבית המקרים כמי שסרים למרותו של השלטון האיראני. בין השאר נתקפה חברת שירביט, וכל המידע שנגנב ממנה פורסם לציבור.

מערך הסייבר הלאומי פרסם הודעה תחת הכותרת "התרעה דחופה" ובה נאמר: "לאחרונה זוהתה מתקפת כופרה נגד ארגונים שונים בישראל. ייתכן כי הגורם האחראי לתקיפות אלו אחראי גם לתקיפות קודמות בקמפיין המזוהה עם Pay2key." במערך הסייבר פרסמו את נתוני זיהוי המתקפה והמליצו על בדיקה מעמיקה של כל מערכות המחשוב בארגונים ולעדכן את המערך על כל מקרה של מתקפה.

הבוקר העריכו במערך הסייבר כי מדובר ב"מספר אירועים נקודתיים בודדים, שמהותם והקשר ביניהם נבחנים". ככל הנראה בהמשך הצטבר מידע נוסף שהוביל לפרסום ההתרעה.

רם לוי, מנכ"ל חברת הסייבר קונפידס, אומר כי אסור לחברות המותקפות לשלם את הכופר שנדרש מהן, שכן לתוקפים אין שום כוונות להחזיר את הקבצים. הוא מציין: "הנוזקה שמכונה N3tw0rm איננה מוכרת והיא פועלת בשיטה דומה לקמפיין תקיפה שמיוחס לאיראן שמכונה Pay2Key. הנוזקה מתנהגת כמו כופר, אבל היא משמידה מידע. לכן, מניסיון האירועים הקודמים, התשלום לא יוביל לקבלת המפתחות לפתיחת ההצפנה".

מה עליכם לעשות אם אתם מגלים שהותקפתם על ידי פושעי סייבר איראניים? לדברי רם לוי יש לפעול בחמישה כיוונים במקביל: חקירה ומודיעין, עבודה עם הגורמים הלאומיים והרגולציה, השבת מערכות, התמודדות מוניטינית וסיוע להנהלה בקבלת החלטות על בסיס ניהול סיכונים. "בתחילת כל אירוע יש ערפל קרב. אירועים גדולים לא נראים גדולים בהתחלה. זיהוי מצבים משתנים הוא קשה ומאתגר, אבל חיוני להצלחת ניהול האירוע", אמר.

מומחים מעריכים כי יעדם של התוקפים הוא לבצע אירוע "שרשרת אספקה", שבה חדירה לארגון אחד מאפשרת לחדור בהמשך לכל הלקוחות שלו. אירוע מסוג התרחב בחברת הלוגיסטיקה עמיטל ב-2020. רפאל פרנקו, מי שהיה סגן ראש מערך הסייבר, אומר כי האירוע נראה כהקדמה ל"יום ירושלים" האיראני וכי צפויים גלי התקפות נוספים. "השיא עוד לפנינו" אמר.

יום ירושלים האיראני מצויין ב-7 במאי, ומנהגי החג כוללים מתקפות סייבר על ישראל. לפני מספר ימים מערך הסייבר פירסם התרעה בעניין והזהיר מפני "ניסיונות משמעותיים לגרום נזק למערכות מידע של ארגונים שונים בישראל".

בועז דולב, מנכ"ל חברת הסייבר קלירסקיי, אמר: "אנחנו בודקים את הקשר של הקמפיין הנוכחי לתקיפות קודמות. מצאנו בקוד כלי התקיפה דמיון לכלי התקיפה של Pay2Key. אנחנו בודקים עוד פרמטרים בניסיון לבצע שיוך לתקיפות קודמות. על פניו זה נראה קמפיין המשכי ודומה לתקיפה איראנית קודמת. בנוסף לכך איתרנו השבוע חזרה לפעילות של שתי קבוצות תקיפה איראניות נוספות. אנו מעריכים שהחזרה לפעילות נובעת מהשלמת הקמת תשתיות תקיפה חדשות לאחר שהתשתיות הקודמות נחשפו ונפגעו. יש סימנים לכך שהאיראנים מנסים פעם נוספת לייצר קמפיין תודעה בדומה לפעילות שלהם בסוף 2020".

מנגד אומרים מומחי סייבר אחרים, כי לא מדובר במתקפה מאורגנת אלא באוסף מקרי של התקפות סייבר קטנות. מומחית ההיערכות לסייבר, עינת מירון, אמרה שאוסף הארגונים שהותקפו מוכיח שלא מדובר בקמפיין, אלא במתקפות על ארגונים בהם זיהו התוקפים פרצות. "אם היה מדובר בקמפיין, הם היו מחפשים חברות על בסיס איסוף מודיעין ולאחר שגילו שיש להם עניין בהן", אמרה.

נדב אביטל, ראש קבוצת המחקר בחברת אימפרבה, אמר: ״כל ארגון שמחזיק מידע ובמיוחד ארגונים שמחזיקים מידע רגיש צריכים פתרונות שמנטרים גישה לנתונים ומתריעים על גישה חריגה ומסוכנת. חלק מהבעיה היום היא שהרבה ארגונים לא מודעים בכלל לכל המידע שקיים אצלם ולכן יש חשיבות לפתרונות שיודעים גם לזהות היכן המידע נמצא בארגון״.