לפני כמה חודשים החריד פיצוץ עז בניין מגורים בעיר תבריז שבצפון-מערב איראן. קהל הסקרנים שנאסף בחוץ הצביע אל עבר אחת הדירות בבניין, שנחרבה לחלוטין, ומאוחר יותר יתברר כי ארבעה אנשים נהרגו בפיצוץ. הרשויות באיראן מיהרו לדווח כי מדובר בפיצוץ גז, אבל איש כבר לא האמין לכך. "תקלה במערכת הגז" הוא ההסבר הרשמי לעשרות פיצוצים שאירעו ברחבי טהרן וסביבותיה מאז תום המתקפה של ישראל על איראן ביוני השנה. הוא ניתן גם כשהבניינים שבהם היה מדובר לא היו מחוברים כלל למערכות גז.

עדי ראייה ידעו לספר לגורמי תקשורת איראניים על כטב"ם מתאבד שהתרסק לתוך דירת המגורים. כטב"ם כזה מסוגל לטוס למרחק אלפי קילומטרים, לנווט אל יעד בגודל חלון, להיכנס דרכו ולהתפוצץ בפנים, כשהוא קוטל את כל מי שנמצא שם. אף ארגון לא לקח אחריות על הפיצוץ הזה. לפי הדיווחים, ארבעת ההרוגים היו אנשי משמרות המהפכה. אבל היה דיווח אחד, לא מאומת, שטען שהם היו מומחי סייבר, אנשי קבוצת התקיפה Storm-0842, המוכרת בשם "חַנדָלָה". אם הדיווח הזה נכון – וכאמור אין לו אישוש מגורמים נוספים – הרי שמישהו הכריז מלחמה על חנדלה. אלא שלפי סדרת הפעולות, קבוצת ההאקרים המסתורית הזו החליטה להשיב מלחמה בחזרה.

הנה כמה פעולות מהתקופה האחרונה שרשומות על שם חנדלה: הם פירסמו כי חדרו לטלפון של ראש הממשלה לשעבר נפתלי בנט וחשפו תמונות אישיות ואת אנשי הקשר שלו (בנט טען כי מדובר בחדירה לחשבון הטלגרם שלו). הם פירסמו כי חדרו לטלפון של ראש הסגל של ראש הממשלה צחי ברוורמן וחשפו אנשי קשר והתכתבויות מביכות שלו (בלשכת רה"מ טענו כי הטלפון לא נפרץ ומדובר בדלף ממאגר נתונים). הם חדרו לטלפון של מגיש ערוץ 14 ינון מגל והעלו פוסטים נגד ראש הממשלה מחשבון הטלגרם שלו. לפני כן גם נפרץ החשבון של שגריר ישראל בגרמניה רון פרושאור ונחשפו עשרות אלפי מיילים שלו. באוקטובר 2024 הודלפו מיילים שנטען כי השתייכו לראש הממשלה לשעבר אהוד ברק.

אבל אלו רק הפעולות שמטבע הדברים עלו לכותרות. אנשי חנדלה גם פרצו למחשבי המשרד לביטחון לאומי והדליפו משם שמות ופרטים של בעלי רישיונות נשק, איימו על מדענים ישראלים, הצליחו להלחיץ לא מעט הורים ופעוטות כשהפעילו בגני ילדים התרעות צבע אדום, וזו רק רשימה חלקית.

אנשי חנדלה גם מחבבים דרמה טובה, משל היו שחקנים על במה. הם אוהבים ליצור מתח בקרב הקהל שלהם. זה, למשל, ההסבר להודעה של הקבוצה שהיא עומדת לחשוף מידע מרעיש על בנימין נתניהו. נכון לירידת הגיליון לדפוס, ביום שלישי בלילה, זה לא קרה, אבל במערכת הביטחון ובצמרת הממשל הישראלי יש כוננות ספיגה. לא מזמן חנדלה ערכה משאל בקרב הקהל שלה: היא פירסמה תמונה של בני גנץ, יואב גלנט, טלי גוטליב ואיתמר בן גביר (ביחד, נפלאות ה-AI) ושאלה את מי מהם מעדיפים ציבור העוקבים לחשוף ראשון. במשתמע, זו רמיזה שגם מכשירי הטלפון או חשבונות הסושיאל שלהם כבר נפרצו. ואולי זה קשור להתרעה שפירסם מערך הסייבר בתחילת השבוע, עם אזהרה מפני עלייה בניסיונות פישינג ממוקד, ש"תפורים" לתחומי העניין של בכירים ואנשי מפתח. כך או כך, נראה שקבוצת חנדלה העלתה בחודשים האחרונים הילוך.

אבל זה לא השינוי היחיד. חברי הקבוצה גם שינו את אסטרטגיית הפעולות שלהם. לאורך השנים בחנדלה היו גאים במיוחד בפעולות השחתה (defacement attack, מתקפה שמשנה את פני האתר המותקף, בדרך כלל על ידי השארת מסר לעגני), פריצות והשגת מידע מסווג. אלא שלאחרונה, עיקר הפעילות של חנדלה הוא מבצעי תודעה. היא מטרגטת יותר בכירי מדינה, זוכה ליותר ויותר תשומת לב - ומשלבת בפעולותיה גם גיוס של ישראלים, ככל הנראה לפעולות מודיעין עבור איראן.

חנדלה גם התחילו להגיב למבצעי תודעה של ישראל. השבוע, למשל, חשבון רשת X של המוסד בפרסית קרא לאזרחי איראן להצטרף להפגנות נגד המשטר, עם הבטחה לתמיכה. ״אנחנו איתכם גם בשטח", נאמר שם. התשובה של איראן נמסרה באדיבות ארגון חנדלה: מתקפת הודעות SMS שקיבלו אלפי ישראלים, שמזמינות אותם לפנות לשגרירות איראן הקרובה אליהם. אחר כך התפרסמה הודעה ברשת X שפונה לישראלים עם הצעה שקשה לסרב לה: להירשם כידידי המהפכה האיראנית ובכך להינצל ביום שבו איראן תפלוש לישראל.

× × ×

למרות הרעש הגדול סביב שני המבצעים של חנדלה נגד בנט וברוורמן, רק מעט מאוד ישראלים שמעו על קבוצת ההאקרים הזו. זה לא מקרה: חנדלה עושה הרבה כדי שיידעו עליה כמה שפחות. במקום זה, היא מנסה לטוות סביבה תדמית של ארגון אידיאליסטי ורודף צדק, שרחוק מאוד מהבוס האמיתי של חנדלה: המודיעין האיראני.

זה מתחיל, כמובן, מהשם שנבחר לקבוצה. במקור, חנדלה היא דמות קומיקס מיתולוגית בעולם הערבי. הדמות היא של ילד כבן עשר, יחף, בגדיו בלויים, שערו מדובלל וידיו כמעט תמיד משולבות לאחור. הקריקטוריסט הפלסטיני נאג'י אל-עלי, שיצר את הדמות ב-1969 (בעיתון הכוויתי "א-סיאסה"), הוסיף בפרסום הראשון כמה פרטים ביוגרפיים על הדמות שלו: חנדלה נולד ב-5 ביוני 1967 במחנות הפליטים, אבל נותר בן עשר לנצח, או עד שיחזרו הפליטים למולדת. אמו היא הנכבה, את אביו לא הכיר מעולם, יש לו אחות בשם פאטמה והוא משולל לאומיות: "אין לי זהות, ואני לא מתכוון שתהיה לי אזרחות. אני רק בן אדם ערבי".

חנדלה נקרא על שם אבטיח חנדל (פקועה בעברית), שצומח בארץ בעיקר באזורים מדבריים ופריו מר, רעיל ובלתי אכיל. לפי הפרשנות זהו סמל למרורים שאוכלים הפלסטינים במאבקם לעצמאות. עוד סיבה שהאבטיח הפך לפתע לסמל בהפגנות הפרו-פלסטיניות.

מהר מאוד הפך חנדלה לסמל פלסטיני, ומאז אויַּר מבצע שלל פעולות, כולל מיידה אבנים או מצייר גרפיטי. הדמות שלו מופיעה בהפגנות, והתקבעה בתודעה הערבית כסמל התנגדות וחתרנות. חנדלה, למשל, היה שמו של המשט שהפליג לעזה בקיץ האחרון. להבדיל, הוא גם משמש את תנועת ההתנגדות למשטר באיראן, שבכלל בזה לתמיכה של הרפובליקה האיסלאמית במאבק הפלסטיני. בין לבין, קבוצת האקרים שיסודותיה נטועים עמוק במשטר האייתוללות, לקחה גם היא את דמותו ואת שמו של חנדלה - למרות שהקשר בין מלחמת הסייבר שהם מנהלים לבין המאבק הפלסטיני קלוש מאוד.

קבוצת חנדלה היא למעשה צוות תקיפה אחד מני רבים הפועל במסגרת היחידה Storm-0842 של המשרד האיראני למודיעין ולביטחון לאומי (MOIS). על פי דוח של מרכז מחקר הסייבר של מיקרוסופט, ליחידה הזו משויכים צוותים נוספים כמו DarkBit, Homeland Justice, Red Sandstorm ועוד. מאוד סביר להניח שלא מדובר בקבוצות ממש נפרדות, אלא כאלו שחולקות אנשי סייבר, אבל כל פעם הם "חותמים" על עבודתם בשם אחר. לא ברור איפה אנשי הקבוצה יושבים פיזית: ייתכן שבאחד מהמרכזים החשאיים של מיניסטריון המודיעין האיראני, ייתכן שאין מרכז אחד, ואנשי חנדלה מפוזרים ברחבי איראן, אולי ברחבי העולם כולו. חשבון X של הקבוצה מופעל בכלל מדנמרק.

כך או כך, חנדלה הוא צוות איראני חדש יחסית שהחל לפעול רק בשנת 2023, תוך שהוא מציג את עצמו כקבוצת אקטיביסטים פרו-פלסטינית. כך מצד אחד פעולותיה מאפשרות מרחב הכחשה של המשטר האיראני; ומצד שני, הקבוצה נהנית מתדמית של פצחנים אידיאליסטים שנאבקים למען מטרה שבקהלים מסוימים נתפסת כלגיטימית. אין כמו סיפור כיסוי טוב כדי ליצור הזדהות מצד אחד, וחששות אפלים מהצד האחר.

שיטת הפעולה הזו – צוותי תקיפה בלתי מזוהים – היא לא חדשה עבור המשטר האיראני. כבר הכרנו, למשל, את Black Shadow שפרצו לחברת הביטוח שירביט והדליפו מידע של מבוטחים, או את מטה משה (Moses Staff), שפרצו לטלפון של בני גנץ וגם למחשב של צה"ל. היו גם פעולות של חנדלה שכוונו נגד ערוץ מתנגדי המשטרIran International בלונדון, וחשפו פרטים של חמישה עיתונאים, בהם אחד קנדי. בעקבות זאת חשף הערוץ את שמה של דמות מרכזית בחנדלה. על פי הפרסומים, עלי ברמודה הוא צעיר בן 27 מתבריז, שעוסק בלוחמת סייבר בשירות איראן מגיל 16. הערוץ פירסם גם את שם המפעיל של ברמודה, וקישר ביניהם ליחיא חוסייני פנג'קי, סגן שר המודיעין לענייני ביטחון פנים ואדם מבוקש על ידי ה-FBI בגין שורה ארוכה של חשדות לפשעים.

6 צפייה בגלריה

יחיא חוסייני פאנג'קי, סגן השר לענייני ביטחון פנים

(צילום: מתוך אתר National Council of Resistance of Iran)

אבל עם כל הכבוד לאופוזיציה האיראנית, המטרה העיקרית של חנדלה היא ישראל. מאז היווסדה ביצעה הקבוצה חדירות לארגונים ישראליים, כמו פריצה לשרתים של המרכז למחקר גרעיני בנחל שורק בסוף 2024, או פריצה למאגרי מידע של משטרת ישראל והדלפת כמויות נתונים גדולות, כולל פרטיהם של בעלי רישיונות להחזקת נשק, בתחילת 2025. חנדלה חדרה גם למערכת המודל של הסטודנטים במכללה האקדמית רמת-גן, ושתלה מסרים מאיימים באתר. הייתה גם פריצה למשרד יחסי ציבור תל-אביבי גדול, שקשה לחשוב על מטרה מעשית שלה מלבד עוגמת נפש ללקוחות.

"הם הצליחו לחדור לחברת שרתים שאיחסנה את האתר שלנו, ודרך חברת השרתים הם נכנסו לכל מיני אתרים, בין היתר אלינו, וטיילו קצת בתוך המערכת שלנו", אומר מנכ"ל המשרד. "הם השתלטו על שני עמודי פייסבוק שאנחנו מנהלים ופירסמו חומרים מתוך אחד המחשבים, לא משהו דרמטי. ואחר כך מצאנו בדארקנט את כל החומרים שהם העלו מתוך המחשבים. זה היה אירוע מאוד לא נעים".

מה הם רצו להשיג בעצם?

"הם החמיאו לנו ואמרו שאנחנו המאסטר-מיינד של הכיבוש. אם היו רוצים לייצר לנו נזק, הם היו יכולים לפרסם כל מיני תוכניות של לקוחות שלי, אבל הם לא ראו בזה עניין כי זו לא הייתה המוטיבציה שלהם".

× × ×

מתישהו בשנה הקודמת החלה קבוצת חנדלה לשנות את מאפייני פעולתה והתמקדה יותר ויותר במבצעי תודעה פסיכולוגיים, שנועדו להשפיע על הציבור הישראלי. בסוף ינואר אנשי חנדלה הצליחו, למשל, להשיג גישה למערכת הצופרים של מספר גני ילדים, הפעילו התרעות צבע אדום והשמעו מסרים מאיימים שהפחידו את הפעוטות. חנדלה גם הצליחו מספר פעמים לפרוץ לחברות שמאפשרות לשלוח הודעות ווטסאפ ו-SMS קיבוציות, ולהפיץ את ההפחדות שלהם לאלפי ישראלים.

במאמר שפירסם ד"ר אבי דוידי, עמית מחקר בכיר במכון ירושלים לאסטרטגיה ולביטחון (JISS), הוא טוען כי באמצעות חנדלה איראן מנהלת לוחמת מידע נגד ישראל ונגד האופוזיציה האיראנית, וגובה מחיר מישראל תוך לקיחת סיכון נמוך יחסית. עם זאת, הוא מתריע שהתרחבות הפעולות האלה עלולה להתפתח לכלי הרתעה משמעותי. הוא ממליץ לרשויות הביטחון של ישראל להבין את תפקידה של זרוע הסייבר ושל קבוצות כמו חנדלה, ולכלול את ההתייחסות לקבוצות התקיפה הללו כחלק מאסטרטגיית סייבר מקיפה שכוללת הגנה טכנולוגית, הרתעה יעילה וניהול תפיסת הציבור.

הנבואה הזו כנראה מתממשת. חנדלה לא זנחו את מבצעי הפריצה שלהם ומנסים להשיג כמה שיותר מידע – כזה שבהחלט יכול לשמש גם את המודיעין האיראני - אבל במקביל, הם גם מנסים להשתמש במידע הזה לצורך מבצעי תודעה. הנה דוגמה מלפני כמה שבועות: הקבוצה טענה כי הגיעה לידיה רשימה של שמות חיילים ב-8200 ומספרי הטלפון שלהם. לכאורה, ארגון ביון עם יכולות סייבר התקפיות מתקדמות היה שומר על רשימה כזו בסוד, ומנסה לפרוץ למכשירי הטלפון הללו, בתקווה לדלות משם מידע על הפעילות ביחידה. אבל חנדלה פעלה אחרת: היא פירסמה את הרשימה, והפכה אותה למבצע תודעה – כדי לעורר בהלה ותחושת חדירוּת.

החשש הגדול הוא שלחנדלה הגיע כלי פריצה לתוך הטלפונים, בדומה לפגסוס הישראלי. גורמים בתעשיית הסייבר ההתקפי פנו לממשלה בהצעה לבחון את הטלפונים שחנדלה טענה כי נפרצו ולקבוע אם נעשה שימוש בכלי פריצה או בשיטת פריצה אחרת. "אפשר לגלות את זה רק בבדיקה פורנזית מעמיקה", אומר מנהל בכיר בתחום הסייבר ההתקפי, "אני לא יודע להגיד אם שב"כ עשה את זה או הסתייע בשחקנים אחרים, אבל אני מניח שיש דרך למצוא עקבות"

מה שכן ניתן להניח בוודאות גבוהה, הוא שחנדלה מעסיקה אנליסטים שתפקידם לעבד את כל המידע הגנוב שמגיע לקבוצה – ולהשתמש בו. כך, למשל, פירסמה הקבוצה שמות של חוקרים בכירים באוניברסיטת תל-אביב (בטענה שהם כביכול "מעורבים ברצח ילדים פלסטינים") ורשימה של תשעה מהנדסים בתעשיות הביטחוניות בצירוף תמונותיהם וכל הרקע התעסוקתי שלהם, שנשלף ככל הנראה ממאגרי מידע של כוח אדם שדלפו. המסר הנלווה היה הבעיה: הם על הכוונת. הקבוצה הכריזה כי מי שיביא ללכידתם יקבל פרס של עשרת אלפים דולר. הייתה רשימה אחרת של מדענים, שעל ראשיהם אף הוצע פרס של 30 אלף דולר.

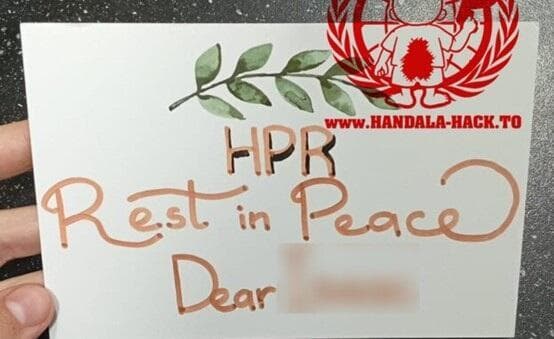

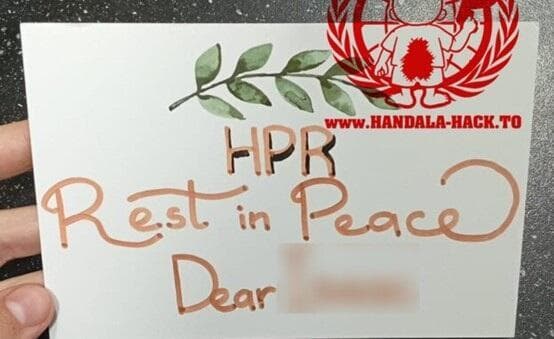

בנובמבר האחרון חנדלה פירסמו תמונות של זר פרחים שנשלח כביכול למדען גרעין ישראלי בכיר והונח במכוניתו, וגם תמונת כרטיס הברכה שנוסח ככרטיס תנחומים: "נוח על משכבך בשלום". המסר היה ברור: סוכן של איראן – אולי אחד הסוכנים שגויסו בפעולות האחרונות בישראל – הגיע עד רכבו של המדען. לטענתם הוא קיבל תגמול בגובה עשרת אלפים דולר. בעבר האיראנים ניסו להשיג ראש של כבש למטרות איומים, במבצע שכשל. זר פרחים הוא החלופה שמצאו כנראה. היתרון מבחינתם ברור: זריית תודעה של פחד ותחושת חוסר ביטחון.

6 צפייה בגלריה

תמונת זר הפרחים שנשלח כביכול למדען גרעין ישראלי בכיר והונח במכוניתו

(צילום: קבוצת ההאקרים האיראנית "חנדלה")

6 צפייה בגלריה

תמונת כרטיס הברכה שנוסח ככרטיס תנחומים: "נוח על משכבך בשלום"

(צילום: קבוצת ההאקרים האיראנית "חנדלה")

הדלפות המידע של בכירים כמו בנט וברוורמן משרתות בדיוק את המטרה החדשה של חנדלה כזרוע איראנית לביצוע מבצעי תודעה בישראל. ככל הידוע, המידע שהושג משני הבכירים אינו כולל חומר מודיעיני או סיכון ביטחוני, למעט שמות ומספרי טלפון, והוא "נופח" בפרסומים של חנדלה הרבה מעל ערכו הממשי. אבל חנדלה כן הצליחו להפוך את שתי דליפות האינפורמציה הללו למבצע תודעה: הפרסום על המידע הגנוב מערער את הביטחון במוּגנות של הישראלים, ואם הוא גם משמש לכאוס פוליטי – יריביו של בנט לא היססו להשתמש בפריצה כדי לבקרו – אז מה טוב.

חשוב לומר: גם אם הפעולות של חנדלה נראות כמיועדות בעיקר להביך את הקורבנות, עדיין הן עלולות לגרום לנזק ממשי. כך, למשל, רשימת אנשי הקשר של ברוורמן כוללת את שרה נתניהו ושרים בממשלה, אבל גם אנשי משרד החוץ, שגרירים, קצינים ומאבטחים בכירים. מכאן הדרך קצרה להשתמש בזהות של ברוורמן כדי לפרוץ לטלפונים שברשימה שלו. אנליסט מודיעין מתחיל יכול לשרטט בתוך זמן קצר את מארג הקשרים של ברוורמן ולסמן מטרות שמשטר האייתוללות מעוניין לפגוע בהן.

× × ×

איך מצליחים בחנדלה להגיע למידע שנמצא לטענתם בטלפונים של בכירים בישראל כמו בנט וברוורמן? מומחי סייבר שעימם שוחחנו מדברים על שתי חלופות אפשריות. הדרך האחת היא באמצעות השגת סיסמאות הכניסה של היעד על ידי שימוש בטכניקות של הנדסה חברתית (Social Engineering, ניצול של תכונות פסיכולוגיות אנושיות כדי להשיג מטרה, כמו סיסמה למשל). אלה יכולים להיות, לדוגמה, הטעיה ושכנוע של היעד ללחוץ על קישור שחושף לזמן קצר את הגישה לחשבון דרך שירותי הענן, מה שמספיק לסוכן סייבר מיומן כדי להוריד את כל המידע שניתן להורדה. פריצה כזו יכולה להסביר למה הפרסומים סביב בנט וברוורמן כללו בעיקר מידע שמבוסס על פלטפורמת טלגרם, שהיא זו שנפרצה במקרים האלה.

"טלגרם היא לא אפליקציה מוצפנת", אומר השבוע ל"7 ימים" מומחה סייבר התקפי בכיר, "וגם ווטסאפ לא, כי לאמריקאים יש את כל הקודים שלה. אז אני לא צריך לחדור אליך לטלפון כדי לקרוא את הודעות הטלגרם שלך. מה שבטוח, מישהו בתפקיד של ברוורמן לא יכול להרשות לעצמו להשתמש בטלפון שלו לתכתובות מסווגות או תכתובות מכל סוג אחר. כל דבר שאתה כותב - אתה צריך להניח שהוא יתפרסם".

אבל יש חלופה אחרת, שאליה מרמזות הודעות חנדלה כל הזמן: פריצה לתוך מכשיר הטלפון עצמו. יכולות סייבר התקפי כאלה קיימות, וחברות ישראליות כמו NSO, פאראגון וקנדירו פיתחו כלי פריצה כאלה שנמכרים לממשלות בעולם. האם איכשהו התגלגלו משם, דרך גורם שלישי, לידיים איראניות? האם בטהרן הצליחו לשבט את היכולות הללו או לפתח כאלו בעצמם? לדברי מומחה הסייבר, כל האופציות על השולחן. "למה לא?" הוא אומר, "בוודאי שיש לאיראנים יכולת לפתח. העולם מתקדם. אנחנו ידענו איך לאתר חולשות (נקודות תורפה במערכות ההפעלה של הטלפונים שדרכן מבוצעת החדירה – ט"ש) ולהפוך אותן ליעדי תקיפה, לבנות כלי שיחדור דרכן. היום הם במקום שאנחנו היינו בו לפני שבע-שמונה שנים, אבל אני יכול להגיד לך שאנחנו נמצאים במקום פחות טוב ממה שהיינו בו בגלל המהלך האמריקאי לפגוע בסייבר של מדינת ישראל. ישראל ויתרה על סייבר ואז הרבה דברים דלפו והגיעו גם לאיראן".

בנובמבר האחרון חנדלה פירסמו תמונות של זר פרחים שנשלח כביכול למדען גרעין ישראלי בכיר והונח במכוניתו, וגם תמונת כרטיס הברכה שנוסח ככרטיס תנחומים: "נוח על משכבך בשלום" (בצילום למטה). הקבוצה טענה כי סוכן איראני ביצע את הפעולה, תמורת עשרת אלפים דולר. המטרה ברורה: לעורר פחד ותחושה של חדירוּת

גורמים בתעשיית הסייבר ההתקפי פנו לממשלה בהצעה לבחון את הטלפונים שחנדלה טענה כי נפרצו, ולקבוע אם נעשה שימוש בכלי פריצה או בשיטת פריצה אחרת. היכולת להבחין בכלים האלה מצויה רק בידי חברות סייבר מתקדמות. "אפשר לגלות את זה רק בבדיקה פורנזית מעמיקה", אומר מנהל בכיר בתחום הסייבר ההתקפי, "אני לא יודע להגיד אם שב"כ עשה את זה או הסתייע בשחקנים אחרים, אבל אני מניח שיש דרך למצוא עקבות פורנזיות".

מה יכולים לעשות משתמשים אחרים שחשים כי הם עלולים להיות על הכוונת של חנדלה?

"אני חושב ששב"כ צריך לקחת אחריות על האירוע ולהנחות את כל הגורמים הקריטיים במדינת ישראל - שזה הממשלה, חברי כנסת בכירים, קציני צבא - מה לעשות בסיטואציה הזאת. לשב"כ, אני מניח, יש מספיק אינפורמציה כדי להבין מה זו ההתקפה הזאת".

× × ×

בלוגר הסייבר ארז דסה, שמנהל את ערוץ הטלגרם "חדשות סייבר", עוקב מקרוב אחרי כל מתקפות הסייבר המתרחשות בישראל. בשנה האחרונה נראה שחנדלה תופסים יותר ויותר מזמנו, ובמספר מקרים הוא הודיע לעוקבים שהוא מפסיק לסקר את כל ההודעות של חנדלה, פשוט בגלל שהן מתכתשות עם ההודעות הרשמיות הישראליות, אבל לא מוסרות מידע חדש. "אני חושב שאפשר לראות בהחלט שינוי בפעילות של חנדלה", הוא אומר. "יש מעבר מסתם פריצה לאתרים, כמו לדוגמה הטכניון, לעומת מה שקורה בשנתיים האחרונות, שיש בו הרבה דגש תודעתי שלא היה קיים לפני כן. יש איזה שינוי פוקוס בחודשים האחרונים, שיותר ממוקד באנשי מפתח, בחברי כנסת וכו', והרבה פחות בחברות עסקיות ובמתקפות על שרשרת האספקה כמו שהם עשו לפני כן".

מנכ"ל חברה ליחסי ציבור שחנדלה פרצו אליו: "הם הצליחו לחדור לחברת שרתים שאיחסנה את האתר שלנו, וטיילו קצת בתוך המערכת שלנו. הם השתלטו על שני עמודי פייסבוק שאנחנו מנהלים ופירסמו חומרים מתוך אחד המחשבים, לא משהו דרמטי. ואחר כך מצאנו בדארקנט את כל החומרים שהם העלו. זה היה אירוע מאוד לא נעים". מה הם רצו להשיג בעצם? "הם החמיאו לנו ואמרו שאנחנו המאסטר–מיינד של הכיבוש"

אפשר להבחין שהפעולות שלהם נעשות יותר ממוקדות בבני אדם מסוימים?

"אם אני מסתכל אחורה על האירועים, הם מתעסקים המון בפרסום שבועי של ישראלים שמעורבים בפרויקטים צבאיים כאלו ואחרים. את המידע הם לקחו בעצם מפריצות עבר שהם עשו לאתרים של חיפוש עבודה, ומשם הם לקחו קורות חיים, וחיברו אותם לתמונות. אחת לשבוע הם אומרים: 'הנה אנחנו חושפים פה חמש דמויות שהיו מעורבות בפיתוח המזל"טים בישראל', ואז מעמידים פרס של עשרת אלפים דולר כאילו על הראש שלהן. זה בעיקר מבצע תודעה".

העניין שהאמת היא לא בהכרח נר לרגלם.

"כן, זה חלק מהניסיון שלהם להעצים את מה שהם עושים".

יש כאלה שטוענים שיש לחנדלה יכולת טכנולוגית חדשה ומכאן ההתמקדות באנשים מסוימים. אתה רואה את זה?

"זה לא נראה ככה בכלל. זה נראה שרוב מה שהם פירסמו על בנט, ברוורמן וינון מגל היה סביב טלגרם, זה אומר צ'טים מתוך טלגרם ואנשי קשר מתוך טלגרם, מה שמעיד כנראה גישה לטלגרם ולא מעבר. אני חושב שאם היה מדובר בפריצה ברמה של פגסוס (כלי הפריצה המפורסם של חברת NSO הישראלית – ט"ש) היית נחשף להקלטות של שיחות, היית נחשף לתמונות הרבה יותר רגישות מתוך הגלריה ודברים כאלו. אני חושב שכרגע מה שהם מציגים זה בעיקר דברים צדדיים יחסית - שיחות לא נעימות אבל לא שיחות רגישות, שום דבר לא היסטרי. אני לא רואה פה איזה אירוע גרנדיוזי או יכולות מטורפת".

אז זה מה שאנחנו הולכים לראות מעכשיו – שיחות לא נעימות של בכירים?

"כמו שאמרתי, השינוי הוא יותר תודעתי - תראו, הצלחנו להגיע לראש הממשלה לשעבר, וואו! אבל זה לא אומר שהם לא עושים דברים נוספים מאחורי הקלעים. היו לא מעט מתקפות נגד גופים שהם עדיין לא פירסמו. יכול להיות שמידע מאסף הרופא, לדוגמה, הגיע אליהם אבל לא פורסם עדיין. כרגע מה שאנחנו יודעים זה מה שהם מוציאים החוצה".

אז יש לנו עסק עם יריב שלא פשוט להתמודד איתו.

"אנחנו יודעים שהם קבוצה עם יכולות, בחלקן יכולות מאוד מעניינות. הם לא פראיירים ויש להם יכולות טכניות טובות. אנחנו רואים שהקבוצה משנה פוקוס מתקיפות טכנולוגיות שקונות גניבת מידע והריסה למתקפות תודעתיות. ואין ספק - יש פה חיבור די עשיר בין פעילות צבאית לבין פעילות סייבר".