מלונות, כורים, קובצי PDF: וירוסים נגד איראן

דוקו 2.0 הוא על פי הדיווחים רק האחרון בפס ייצור של וירוסים נגד תוכנית הגרעין. מהתולעת שתקפה רק מתקנים של סימנס, דרך התוכנה שנועדה להשיג רישומים טכניים ועד זו שהושתלה במלונות יוקרה. "כולם מאותו מפעל"

כבר שנים מנסה העולם, ובמיוחד ישראל, לעקוב מקרוב אחר הנעשה באיראן. לפי שלל פרסומים בשנים האחרונות, המעקב הזה כולל כמה וכמה וירוסי מחשבים שנועדו כביכול למטרות שונות: מתקיפת כורים גרעיניים, דרך מיפוי רשתות המחשבים במדינה ועד האזנה למשא ומתן הגרעיני במלונות אירופיים שונים.

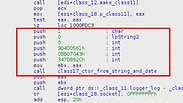

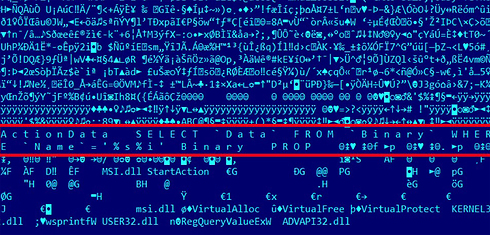

![]() תחקיר קספרסקי על דוקו 2.0

תחקיר קספרסקי על דוקו 2.0

אתמול דווח ב"וול סטריט ג'ורנל" כי חברת אבטחת המחשבים "קספרסקי" מצאה שישראלים שתלו כנראה וירוסים לפחות בשלושה מלונות יוקרה באירופה שאירחו את חברי המשלחות השונות במהלך שיחות הגרעין. בנוסף, אותו וירוס נמצא גם במחשבים באתר שאליו הגיעו דיפלומטים ופוליטיקאים בכירים לזכר 70 שנה לשחרור אושוויץ. בחברה כינו את אותו וירוס - דוקו 2.0. וזו רק התוכנה הזדונית האחרונה שמשמשת ככל הנראה במאבק נגד האיראנים.

גיא מזרחי, מנכ"ל "סייבריה", מעבדה העוסקת באבטחת מידע, הסביר כיצד פועלת אותה פלטפורמה "זדונית": "מדובר בתוכנת מחשב שמאפשרת לנו לשלוט בכל המרכיבים של המחשב מרחוק - אם יש למחשב מיקרופון, אפשר להפעיל אותו ולשמוע כל מה שקורה בחדר, אם למחשב יש מצלמת רשת - אפשר להפעיל אותה ולראות מה היא משדרת ולא בהכרח הצד השני יידע שהיא פועלת. גם כאשר יש במצלמה נורה שמסמלת את הפעלתה, אפשר לבטל את הפונקציה הזאת".

ליאור טבנסקי, מומחה לסייבר באוניברסיטת תל אביב, אמר באולפן ynet כי "ברגע שאתה נמצא ברשת הפנימית של ארגון מסוים יש להניח שאתה יכול להתחבר לכמעט כל דבר באותו בניין כי הכול מפוקח על ידי מחשבים". טבנסקי, שישתתף בכנס הסייבר הבינלאומי באוניברסיטה, הוסיף כי "השימוש בסייבר ביחסים בינלאומיים הוא כבר חלק בלתי נפרד מעוצמה מדינית וכלכלית של מדינות שיש להן את היכולת הזאת".

ב-2011 טענה איראן כי היא פיתחה אנטי-וירוס נגד הגרסה הקודמת של אותה תולעת - דוקו, או אם תרצו - דוקו 1.0. אז אמר מנהל ארגון ההגנה הפסיבית של איראן, גולאם רזא ג'לאלי, כי "כל המתקנים והציוד שהווירוס הזה השפיע עליהם טוהרו, וכעת הווירוס תחת שליטה".

הווירוס המפורסם ביותר, וזה שאולי הסב את הנזק הגדול ביותר לאיראן, הוא סטוקסנט. לפי הדיווחים, כבר ב-2007 הוא תקף את מתקן העשרת האורניום בנתנז. הפרסום הראשון לגביו היה ב-2010, אז נאמר כי כמה מערכות מחשוב בכור בבושהר הותקפו על ידי הווירוס.

סטוקסנט, סוס טרויאני, יכול תיאורטית - לפי הדיווחים - להשמיד צינורות נפט, לשבש את פעילותן של תחנות כוח גרעיניות, או לגרום לדוודים תעשייתיים להתפוצץ. הוא אף יכול לספק לתוקפים באמצעותו שליטה על המערכות הללו, ולהציג לבקרים בחדר הבקרה משוב מזויף. נטען בעבר כי הוא הוחדר באמצעות הֶחְסֵן נייד (דיסק און-קי), ולפי הממצאים שהתגלו הוא תקף רק כשזיהה שתי מערכות ספציפיות של חברת סימנס, כך שנראה שמטרת התקיפה שלו הייתה אחת - הכור האיראני.

ב"ניו יורק טיימס" דווח כי ישראל, בשיתוף ארצות הברית, בחנה את סטוקסנט בכור הגרעיני בדימונה, לאחר שפיתחה במשך שנתיים צנטריפוגות מהסוג שמשמש את איראן במתקן בנתנז.

במאי 2012 חשפו מומחי אבטחה וירוס נוסף שנועד לגניבת מידע. הווירוס פליים (Flame) נמצא באלפי מחשבים במזרח התיכון, ומספר המחשבים הגדול ביותר שהודבק היה באיראן. בקספרסקי אמרו אז כי פליים יכול לאסוף מידע, לשנות הגדרות של מחשבים, להדליק מיקרופונים במחשבים, לעשות צילומי מסך ולהיכנס לשיחות צ'אט.

ב"וושינגטון פוסט" דווח כי ישראל וארצות הברית פיתחו יחדיו את פליים, ושהוא אסף מידע מודיעיני שסייע להאט את תוכנית הגרעין של איראן. לפי הפרסום, הווירוס נועד למפות את רשתות המחשבים של איראן ולעקוב אחר מחשבים אישיים של גורמים בכירים במדינה.

''זו אחת מהתוכנות הזדוניות המורכבות שהתגלו'', אמרו אז בקספרסקי, וציינו כי הקוד ארוך פי 20 מסטוקסנט. ב-BBC נטען כי הווירוס התמקד בפריצה לתוכנות אוטוקאד, PDF וקובצי טקסט, וההערכה לכן היא כי מטרתו הייתה השגת רישומים טכניים מאיראן, אולי של אתרי גרעין.

באוגוסט 2012 התגלה וירוס אחר, גאוס, שלפי קספרסקי פותח באותן מעבדות שמהן הגיעה תולעת המחשבים סטוקסנט. אותו וירוס, שמסוגל גם לתקוף תשתיות, נמצא דווקא בעיקר במחשבים בישראל, בלבנון וברשות הפלסטינית - אך בחברת האבטחה הרוסית אמרו כי "לאחר שבחנו את סטוקסנט, דוקו ופליים, אנחנו יכולים להגיד במידה גבוהה של ודאות כי גאוס מגיע מאותו 'מפעל' או 'מפעלים'".

לפני כן הם אמרו כי ישנן ראיות לכך שהקוד של פליים נכתב על ידי אותה מדינה שנמצאת מאחורי סטוקסנט ודוקו: גם פליים וגם סטוקסנט הדביקו מחשבים על ידי ניצול של אותו פגם בווינדוס, ומשתמשים באותה דרך להפצה. לכן טענו כי הדבר העיד על כך שהייתה לכותבי פליים גישה לאותה טכנולוגיה. לפי הדיווחים מאתמול, דוקו 2 הוא רק ההמשך של אותו פס ייצור של תוכנות שנועדו לעצור את הגרעין האיראני.