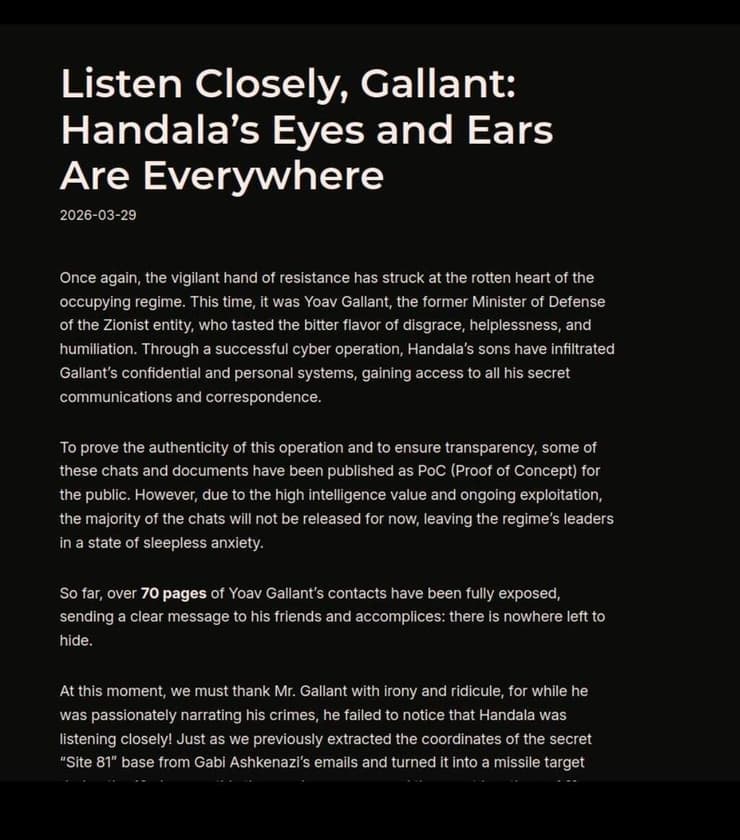

אירוע סייבר חמור לכאורה מסעיר בשעות האחרונות את מערכת הביטחון ואת קהילת המודיעין. קבוצת ההאקרים Handala (הנדלה או חנדלה), המזוהה עם המודיעין האיראני, הודיעה הלילה (א') כי הצליחה לחדור למערכות התקשורת האישיות של שר הביטחון לשעבר, יואב גלנט. לפי הצהרת הקבוצה, המבצע הניב גישה מלאה לתכתובות רגישות, מסמכים מסווגים ורשימות אנשי קשר.

הקבוצה פרסמה דגימות של נתונים להוכחת טענותיה (Proof of Concept) הכוללות צילומי מסך של צ'אטים, שלטענתם מוכיחים את אמיתות הפריצה. בצילומים ניתן לראות שהמידע כולל התכתבויות ככל הנראה בוואטסאפ ורשימת טלפונים ככל הנראה מרשימת אנשי הקשר של השר לשעבר. האיום המשמעותי ביותר טמון בטענה כי מתוך הקבצים שנגנבו, נמצאות קואורדינטות מדויקות של 11 בסיסים צבאיים סודיים.

התוקפים אף קשרו בין אירוע זה לפריצה קודמת שיוחסה להם לתיבת המייל של הרמטכ"ל לשעבר, גבי אשכנזי. הפריצה לגלנט אינה אירוע מבודד, אלא חוליה נוספת בשרשרת תקיפות ממוקדות של הקבוצה נגד הצמרת הפוליטית בישראל:

- נפתלי בנט: בדצמבר 2025 טענה הקבוצה כי פרצה למכשיר ה-אייפון 13 של ראש הממשלה לשעבר במסגרת "מבצע תמנון". הקבוצה פרסמה מאות עמודי מספרי טלפון, כולל אלו של מנהיגים זרים (כמו עמנואל מקרון), ותכתובות אישיות. בנט הכחיש את הפריצה למכשיר עצמו, אך הודה כי חשבון הטלגרם שלו נפרץ.

- איילת שקד: בתחילת 2026 טענה הקבוצה כי הצליחה לחדור למכשיר ה-אייפון 15 של שרת המשפטים לשעבר. תחת הכותרת "סודות המלכה", איימו ההאקרים לחשוף תמונות וסרטונים אישיים מתוך המכשיר.

- בכירים בלשכת רוה"מ: דיווחים דומים עלו בנוגע לצחי ברוורמן, ראש הסגל של ראש הממשלה, מה שמעיד על מאמץ איראני עקבי לחדור למעגל הקרוב ביותר למקבלי ההחלטות.

פעילות גם נגד ארה"ב

בימים האחרונים גם דיווח משרד המשפטים האמריקאי כי חנדלה הצליחה לחדור לחשבון מייל ישן של ראש ה-FBI קאש פאטל. עם זאת מדובר ככל הנראה במידע שאינו כולל נתונים על תפקידו הנוכחי.

פעילותה של איראן בזירה הקיברנטית כאמור אינה מוגבלת לישראל בלבד. גופי המודיעין בארה"ב (FBI ו-CISA) אישרו כי קבוצות המזוהות עם משמרות המהפכה (כגון APT42) ביצעו מתקפות פריצה והדלפה נרחבות, בהן פריצה לקמפיין הבחירות של טראמפ ב-2024. המידע שהושג נשלח לכלי תקשורת ולגורמים בקמפיין הדמוקרטי בניסיון להשפיע על הבחירות.

הטכנולוגיה העומדת בבסיס הפריצות הללו נשענת על שילוב של הנדסה חברתית (Social Engineering) ונוזקות מתקדמות. התוקפים משתמשים ב"פישינג ממוקד" (Spear Phishing) כדי להשיג גישה ראשונית למכשיר, ואז מחדירים תוכנת ריגול (Spyware) המסוגלת לשאוב נתונים מתוך אפליקציות מוצפנות כמו WhatsApp או Telegram על ידי קריאת הנתונים ישירות מהזיכרון של מערכת ההפעלה.

גיל מסינג, ראש המטה בחברת צ'ק פוינט, מסר בתגובה: "חנדלה מנהלת מזה מספר שנים קמפיין סייבר תודעתי שבסיסו תקיפה אמיתית והישג קיים , עם מינוף של התקיפה והתוצאות שלה בכדי לייצר תחושת פגיעות.

"גם היום, במקרה של גלנט, הם מפרסמים מה שנראה כמו גישה לטלגרם האישי של השר לשעבר, בדומה לתקיפות קודמות שנערכו על הטלגרם של אישי ציבור אחרים בישראל וגם בארה״ב. את מרבית החומר הם טוענים שלא פרסמו, ויש להאמין שאכן קיים בידיהם מידע נוסף.

"עבור אירן, לוחמת סייבר היא חלק אינטגרלי במלחמה, אחד הנדבכים החשובים שלה, שמטרתן לייצר תחושת פגיעות אצל יריביה. ככל שהמלחמה תתקדם - הם גם ימשיכו במתקפות כאלה כלפי כל אדם שיעניין אותם, ברמה ציבורית, ביטחונית ואחרת".

מהשר לשעבר יואב גלנט טרם התקבלה תגובה נכון לכתיבת שורות אלו, והיא תובא לכשתתקבל.