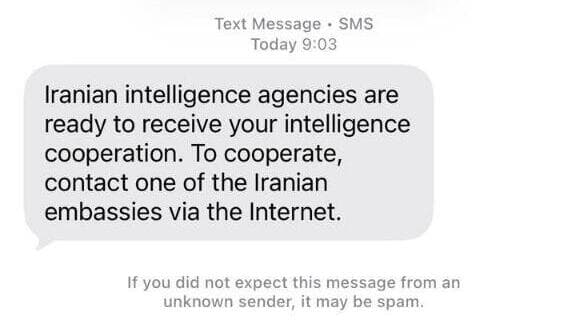

מערך הסייבר הלאומי פרסם הבוקר (ה׳) אזהרה לציבור בעקבות גל של הודעות SMS חשודות שהתקבלו בשעות האחרונות אצל אזרחים רבים בישראל. לפי המערך, ההודעות נשלחות באנגלית ומנסות לשדל את מקבליהן לשיתוף פעולה עם גורמים איראניים, תוך שימוש במסרים מטעים שנועדו לבלבל, להפחיד או ליצור תחושת דחיפות מזויפת.

במערך מבהירים כי מדובר בהודעה זדונית, וכי אין להגיב אליה או ליצור כל קשר עם השולח. עוד נמסר כי יש לחסום את מספר הטלפון שממנו נשלחה ההודעה ולסמן אותו כספאם, וכן להימנע מהעברתה הלאה, כדי לא לתרום להפצה מיותרת של התוכן.

מחקירה ראשונית עולה כי לא מדובר בפריצה למכשירי הטלפון של האזרחים עצמם, אלא ב"מתקפת שרשרת אספקה": התוקפים הצליחו ככל הנראה להשיג גישה למערכות של אחת מהחברות המשמשות כ"אגרגטור" (מפיץ הודעות) - גוף מתווך המאפשר לארגונים גדולים לשלוח מסרונים בתפוצה רחבה. שיטה זו מאפשרת לתוקפים "לרכב" על מספרים מזוהים ולגיטימיים, מה שמקשה על מסנני הספאם הרגילים לחסום את ההודעות בזמן אמת.

מתקפה מתוכננת היטב

מניתוח ראשוני של מומחי אבטחת מידע, עולה החשד כי מדובר בפעולה מתוכננת היטב שמקורותיה באיראן, המכוונת לפגוע בחוסן האזרחי ולייצר כאוס בעורף. המספר ממנו נשלחו ההודעות הוא של חברת תוכנה ישראלית המספקת בין השאר שירותי הפצת הודעות ללקוחות מסחריים.

בשיחה של ynet עם חברת צ'ק פוינט, הוסבר לנו שמדובר במערכות שלרוב לא מסובכות מאוד לפריצה - בעיקר אם ההאקרים ניצלו חולשה מובנית באפליקציה. היו לא מעט אירועים כאלה בשנתיים האחרונות במסגרתם נפרצו מערכות דומות והופצו הודעות שמטרתן לזרוע תבהלה בציבור או לייצר פילוג והסתה.

3 צפייה בגלריה

נפתלי בנט, וההדועה שפרסמו ההאקרים שפרצו לחשבון שלו. האיראנים בוחרים מטרות בקפידה

(צילום: יאיר שגיא)

הייחוד בפריצה הנוכחית נובעת מכך שהפעם לא היה מדובר על פניו בהפצה של הודעות באופן מסיבי אלא במספרים "איכותיים" של גורמים בכירים במשק, בממשלה, בתקשורת ועוד. לא ברור אם גם אזרחים "רגילים" קיבלו את ההודעות האלה, אך על פניו הפעם ההאקרים ניסו לבחור את המטרות שלהם. משהו שלא נראה באירועים דומים בעבר. מהערכה ראשונית לא נמצא קשר ישיר לפריצה שדווחה אמש לחשבון הטלגרם של נפתלי בנט, כך שאין אפשרות לקשור את שני האירועים האלה בשלב הנוכחי.

דפוס הפעולה הנוכחי תואם את אסטרטגיית ה"השפעה והתודעה" האיראנית: בעוד שמתקפות סייבר סיניות (דוגמת אלו של קבוצת Volt Typhoon) מתמקדות בדרך כלל בריגול שקט וחדירה לתשתיות קריטיות לשימוש ביום פקודה, התוקף האיראני מחפש את האפקט המיידי, הרעש והפגיעה בתחושת הביטחון האישי.

בעולם אבטחת המידע, לכל מעצמה יש "חתימה" ייחודית – לא רק ברמת הקוד, אלא בעיקר במוטיבציה ובמטרה הסופית. אצל איראן דוקטרינת הכאוס והתודעה (The Doctrine of Chaos) היא המודל המוביל. האיראנים, כפי שראינו במתקפת ה-SMS האחרונה, פועלים מתוך נחיתות טכנולוגית מסוימת מול ישראל וארה"ב, ולכן הם מפצים על כך באגרסיביות. המטרה שלהם היא לאו דווקא איסוף מודיעין שקט (אם כי הם עושים גם את זה), אלא אפקט התודעה.

השיטה בה הם משתמשים כוללת הדלפות ראוותניות ("Hack and Leak"). הם פורצים למאגרים (כמו במקרה של חברת "שירביט" או אפליקציית הלהט"ב "אטרף"), לא כדי למכור את המידע, אלא כדי לפרסם אותו ולבייש את הקורבנות. למה דווקא SMS? זהו נשק פסיכולוגי קלאסי. הוא חודר למרחב האישי ביותר של האזרח, עוקף את הצנזורה הצבאית ואת דובר צה"ל, ומייצר תחושה שהעורף פרוץ. זוהי לוחמה א-סימטרית שנועדה לערער את אמון הציבור במוסדות.

האירוע הנוכחי אינו חריג בנוף הסייבר העולמי. בשנת 2022 חוותה ענקית התקשורת האמריקנית Twilio פריצה דרמטית, כאשר האקרים הצליחו לגנוב פרטי גישה של עובדים ולהשתלט על מערכות הפצת ההודעות של החברה. אותה פריצה הובילה לגל של גניבת קודי אימות דו-שלבי (2FA) ממשתמשים ברחבי העולם, והדגימה את הקלות הבלתי נסבלת שבה ניתן לנצל את תשתית המסרונים העולמית.

גם באירופה ובאוסטרליה מתמודדים עם גל דומה. הרגולטור האוסטרלי הטיל לאחרונה קנסות כבדים על חברות כמו Sinch ו-MessageBird, לאחר שנתגלו ליקויים חמורים במנגנוני האימות שלהן שאפשרו לנוכלים להפיץ מיליוני הודעות הונאה (Smishing). ההבדל המרכזי הוא שבמקרה הישראלי, המוטיבציה אינה גניבת כספים או הונאה צרכנית, אלא טרור פסיכולוגי.

ההערכה היא כי התוקפים במקרה הנוכחי פשוט נגנבו מפתחות API (מפתחות גישה דיגיטליים) של לקוחות לגיטימיים, או שניצלו פרצה במערכת שלא עודכנה או ביצעו הנדסה חברתית על עובדי חברת ההפצה – טקטיקה שהוכחה כיעילה וכואבת פעם אחר פעם.

פנינו לתגובה לחברת "שלג" (Shelegׂ), שממספר הטלפון שלה נראה כי ההודעות נשלחו. מטעם החברה נמסר: "החברה עובדת עם ספק בשם twilio, והפרצה הייתה במערכת שלהם. אנחנו בקשר איתם בנושא וזה בטיפול".